사이버 범죄

사이버 범죄는 디지털 장치 및/또는 네트워크를 사용하여 수행되는 광범위한 범죄 활동을 포괄한다. 이는 "컴퓨터 네트워크, 특히 인터넷에서 저질러지는 범죄"로 다양하게 정의되어 왔다. 사이버 범죄자들은 컴퓨터 시스템과 네트워크의 취약점을 악용하여 무단 접근을 획득하고, 민감한 정보를 탈취하며, 서비스를 방해하고, 개인, 조직 및 정부에 재정적 또는 평판상의 피해를 입힐 수 있다.

사이버 범죄는 사이버 공간에서 처리되고 사용되는 정보에 대해 컴퓨터 장비를 이용하여 저지르는 사회적으로 위험한 행위를 말한다.^20

2000년, 제10차 유엔 범죄 예방 및 범죄자 처우에 관한 회의에서는 사이버 범죄를 다섯 가지 범주로 분류하였다: 무단 접근, 컴퓨터 데이터 또는 프로그램 손상, 컴퓨터 시스템이나 네트워크의 기능을 방해하는 사보타주, 시스템이나 네트워크 내 데이터의 무단 가로채기, 그리고 컴퓨터 스파이 활동이 그것이다.

국제적으로, 국가 행위자와 비국가 행위자 모두 스파이 활동, 금융 절도 및 기타 국경을 넘는 범죄를 포함한 사이버 범죄에 관여하고 있다. 국경을 넘나들며 최소 한 국가의 행위가 개입된 사이버 범죄는 때때로 사이버 전쟁이라고 불린다. 워런 버핏은 사이버 범죄가 "인류의 가장 큰 문제"이며,[^21] "인류에게 실질적인 위험을 초래한다"고 말한 바 있다.[^22]

세계경제포럼(WEF)의 2020년 글로벌 리스크 보고서는 조직화된 사이버 범죄 집단이 온라인에서 범죄 활동을 저지르기 위해 연합하고 있다고 강조하면서, 미국에서 이들이 적발되고 기소될 가능성을 1퍼센트 미만으로 추정하였다.[^23] 또한 기밀 정보가 합법적이든 아니든 가로채어지거나 유출될 때 사이버 범죄를 둘러싼 수많은 개인정보 보호 우려가 존재한다.

세계경제포럼의 2023년 글로벌 리스크 보고서는 사이버 범죄를 오늘날 그리고 향후 10년간 세계가 직면한 10대 위험 중 하나로 선정하였다.[^24]

특성 및 분류

사이버 범죄는 현행 법률에 의해 처벌의 위협 하에 금지된, 주체가 컴퓨터 네트워크를 사용하여 사이버 공간에서 저지르는 유책한 불법 행위(작위 또는 부작위)로 이해된다.

러시아 학자 I. M. 라솔로프는 자신의 저작에서 사이버 범죄의 다음과 같은 특성을 지적한다:

- 첨단 기술 분야 범죄의 주요 구별 특징을 구성하는 컴퓨터 네트워크 및 국제 정보 교환의 사용. 이 경우 컴퓨터와 그 네트워크는 범죄의 대상, 범죄의 도구, 또는 불법 행위가 준비되는 수단으로 작용한다.

- 고려 대상 범죄의 초국가적 성격(이들은 글로벌 정보 공간에서 저질러진다)과 범죄 공동체 참여자의 국제적 성격.

- 사이버 범죄의 "조직적" 성격과 국경을 넘어선 확장에 대한 안정적 경향.

- 최소 세 단계의 상호작용으로 구성된 범죄 피라미드의 존재.[^25]

컴퓨터 범죄는 컴퓨터 사기, 금융 범죄, 각종 사기, 사이버 성매매 인신매매, 광고 사기를 포함한 광범위한 활동을 포괄한다.[^26][^1]

제안된 분류 체계는 사이버 범죄를 두 가지 최상위 그룹으로 분류한다: 순수 기술 사이버 범죄와 사이버 고도화 범죄. 순수 기술 사이버 범죄는 "컴퓨터 기술 생태계의 기밀성, 무결성 또는 가용성을 훼손하기" 위해 "컴퓨터 기술 생태계를 표적으로 삼거나 피해를 입히는" 반면, 사이버 고도화 범죄는 "개체나 자산을 박탈, 방해 또는 손상시키기" 위해 "컴퓨터 기술을 사용하여 자연인, 정부, 사업체 또는 재산을 표적으로 삼거나 피해를 입힌다."[^27]

컴퓨터 사기

컴퓨터 사기는 전자 데이터를 탈취하거나 변조하기 위해, 또는 컴퓨터나 시스템에 불법적으로 접근하기 위해 컴퓨터를 사용하는 행위이다.[^28] 인터넷 사용을 수반하는 컴퓨터 사기는 인터넷 사기라고도 불린다. 컴퓨터 사기의 법적 정의는 관할권에 따라 다르지만, 일반적으로 허가나 권한 없이 컴퓨터에 접근하는 것을 포함한다.

컴퓨터 사기의 형태에는 정보를 변경하기 위한 컴퓨터 해킹, 컴퓨터 웜이나 바이러스 같은 악성 코드 유포, 데이터를 탈취하기 위한 멀웨어나 스파이웨어 설치, 피싱, 선불금 사기 등이 포함된다.[^29]

다른 형태의 사기도 컴퓨터 시스템을 사용하여 저질러질 수 있으며, 여기에는 은행 사기, 카딩, 신원 도용, 갈취, 기밀 정보 절도 등이 포함된다. 이러한 유형의 범죄는 종종 개인 정보나 금융 정보의 손실로 이어진다.[^30]

디지털 체포

디지털 체포는 가해자가 법 집행 공무원을 사칭하여 피해자를 속이는 온라인 사기의 한 형태이다. 이 사기는 일반적으로 전화를 통해 개인에게 연락하여, 불법 물품, 마약, 위조 문서 또는 기타 밀수품이 포함된 소포와 관련된 범죄 활동에 연루되어 있다고 거짓으로 주장하는 방식으로 이루어진다. 일부 변형에서는 사기꾼이 피해자의 친척이나 친구를 표적으로 삼아, 피해자가 범죄 연루나 사고로 인해 구금 중이라고 거짓으로 진술한다. 그런 다음 피해자는 카메라 앞에 머물면서 자신을 고립시키도록 강요받으며, 사기꾼은 공식 수사를 빙자하여 개인 및 금융 정보를 빼낸 후, 궁극적으로 피해자의 자산을 머니 뮬 계좌로 이체한다.[^2]

사기 공장

사기 공장은 대규모 사기 조직의 집합체로, 보통 사이버 사기 및 인신매매 활동을 수반한다.

사이버 테러리즘

사이버 테러리즘이라는 용어는 사이버 공간이나 컴퓨터 자원을 사용하여 저지르는 테러 행위를 지칭한다.[^31] 바이러스, 웜, 피싱, 악성 소프트웨어, 하드웨어 또는 프로그래밍 스크립트를 통한 컴퓨터 네트워크 및 개인 컴퓨터의 교란 행위는 모두 사이버 테러리즘의 형태가 될 수 있다.[^32]

정부 관리와 정보 기술(IT) 보안 전문가들은 2001년 초 이후 네트워크 문제와 서버 사기가 크게 증가했음을 기록하고 있다. 미국에서는 연방수사국(FBI)과 중앙정보국(CIA) 같은 기관의 우려가 높아지고 있다.[^33]

사이버 갈취

사이버 갈취는 웹사이트, 이메일 서버 또는 컴퓨터 시스템이 악의적인 해커에 의해 공격을 받거나 공격 위협을 받을 때 발생하며, 이는 종종 서비스 거부 공격을 통해 이루어진다. 사이버 갈취범은 공격을 중단하고 "보호"를 제공하겠다고 약속하는 대가로 금전을 요구한다. FBI에 따르면, 사이버 갈취범은 점점 더 기업 웹사이트와 네트워크를 공격하여 운영 능력을 마비시키고 서비스 복구 대가로 금전을 요구하고 있다. 매달 20건 이상의 사례가 FBI에 보고되며, 피해자의 이름이 공개되지 않도록 하기 위해 신고하지 않는 경우도 많다. 가해자는 종종 분산 서비스 거부 공격을 사용한다.[^34] 그러나 독싱이나 버그 포칭 같은 다른 사이버 갈취 기법도 존재한다. 사이버 갈취의 한 사례는 2014년 소니 해킹 사건이다.[^35]

랜섬웨어

랜섬웨어는 파일 접근을 제한하고 때로는 몸값을 지불하지 않으면 데이터를 영구적으로 삭제하겠다고 위협하는 사이버 갈취에 사용되는 멀웨어의 일종이다. 랜섬웨어는 2024년 153개국이 이 유형의 공격에 영향을 받은 글로벌 이슈이다.[^36] 공격 수는 지속적으로 증가하고 있으며, 2024년에는 5,263건의 공격이 발생했다.[^3] 이는 심각한 결과를 초래한 대규모 성공적 공격의 수이며, 2021년 자동 모드를 포함한 전체 공격 시도 수는 전 세계적으로 3억 건 이상에 달했다.[^37] 2024년 주요 공격의 거의 3분의 1(1,424건)이 산업 기업을 표적으로 했으며(2023년 대비 15% 증가), 핵심 인프라와 서비스에 영향을 미쳐 심각한 손실을 초래했다.[^3] 일부 경우에는 의료 시설에 대한 공격으로 인명 피해가 발생하기도 했다. 2016년에서 2021년 사이 랜섬웨어로 인해 치료의 어려움으로 42명에서 67명의 환자가 사망했다.[^38] 2024년에는 영국의 병리학 서비스 제공업체 시노비스에 대한 공격으로 수천 건의 수술과 진료 예약이 취소되었다.[^4] 공격에서의 몸값 요구액도 지속적이고 크게 증가하고 있다. 2022년 유닛 42 랜섬웨어 위협 보고서에 따르면, 2021년 노턴 사건에서 평균 몸값 요구액은 220만 달러(144% 증가)였으며, 다크 웹의 정보 유출에 개인 데이터가 노출된 피해자 수는 85% 증가했다.[^39] 2021년과 2022년의 손실은 약 4억 달러에 달한다.[^40] 2024년 평균 몸값 요구액은 520만 달러이며, 의료 기관에 요구된 두 건의 최대 몸값은 인도 지역암센터(RCC)에 1억 달러, 시노비스에 5천만 달러였다.[^4]

사이버 성매매 인신매매

사이버 성매매 인신매매는 강제 매춘이나 웹캠을 통한 강제 성행위 또는 강간의 라이브 스트리밍 등의 목적으로 피해자를 이송하는 것이다.[^41][^42][^5][^43] 피해자는 납치, 위협 또는 속임을 당하여 "사이버 성매매 소굴"로 이송된다.[^44][^45][^46] 소굴은 사이버 성매매 인신매매범이 인터넷에 연결된 컴퓨터, 태블릿 또는 전화기를 가지고 있는 모든 장소에 있을 수 있다.[^5] 가해자는 소셜 미디어 네트워크, 화상 회의, 데이팅 페이지, 온라인 채팅방, 앱, 다크 웹 사이트[^6] 및 기타 플랫폼을 사용한다.[^47] 그들은 온라인 결제 시스템[^6][^48][^49]과 암호화폐를 사용하여 신원을 숨긴다.[^50] 매년 수백만 건의 사이버 성범죄 신고가 당국에 접수된다.[^51] 이러한 유형의 사이버 범죄에 대응하기 위해 새로운 법률과 경찰 절차가 필요하다.[^52]

국제노동기구의 최근 보고서에 따르면 사이버 성매매 인신매매 피해자는 약 630만 명으로 추정된다.[^53] 이 수치에는 약 170만 명의 아동 피해자가 포함된다. 사이버 성매매 인신매매의 한 사례는 한국의 2018-2020년 N번방 사건이다.[^54]

사이버 전쟁

미국 국방부에 따르면, 사이버 공간은 2007년 러시아 해커에 의한 것으로 추정되는 에스토니아 인프라 공격을 포함한 여러 최근의 지정학적으로 중요한 사건을 통해 국가 안보 위협의 무대로 부상했다. 2008년 8월, 러시아는 다시 조지아에 대한 사이버 공격을 감행한 것으로 추정된다. 이러한 공격이 국가 간 미래 전쟁의 일상적 부분이 될 수 있다는 우려 속에서, 군 지휘관들은 사이버 공간 작전 개발의 필요성을 인식하고 있다.[^55]

도구로서의 컴퓨터

개인이 사이버 범죄의 표적이 될 때, 컴퓨터는 종종 표적이 아닌 도구로 사용된다. 이러한 범죄는 일반적으로 인간의 약점을 악용하며, 보통 많은 기술적 전문 지식을 필요로 하지 않는다. 이것은 오프라인 세계에서 수세기 동안 존재해 온 유형의 범죄이다. 범죄자들은 단순히 잠재적 피해자의 범위를 넓히고 추적 및 체포를 더욱 어렵게 만드는 도구를 갖게 된 것이다.[^56]

컴퓨터 네트워크나 기기를 사용하여 다른 목적을 추구하는 범죄에는 다음이 포함된다: *사기 및 신원 도용(멀웨어, 해킹 또는 피싱을 점점 더 많이 사용하므로 "표적으로서의 컴퓨터"뿐만 아니라 "도구로서의 컴퓨터"의 사례이기도 함) *정보전 *피싱 사기 *스팸 *괴롭힘과 위협을 포함한 불법, 음란 또는 공격적 콘텐츠의 전파

상업적 목적의 대량 이메일 무단 발송(스팸)은 일부 관할권에서 불법이다.

피싱은 주로 이메일을 통해 전파된다. 피싱 이메일에는 멀웨어에 감염된 다른 웹사이트로의 링크가 포함될 수 있다.[^57] 또는 개인 계정 정보를 탈취하는 데 사용되는 가짜 온라인 뱅킹이나 기타 웹사이트로의 링크가 포함될 수 있다.

음란 또는 공격적 콘텐츠

웹사이트 및 기타 전자 통신의 콘텐츠는 다양한 이유로 불쾌하거나, 음란하거나, 공격적일 수 있다. 일부 경우에는 이것이 불법일 수 있다. 어떤 콘텐츠가 불법인지는 국가마다, 심지어 한 국가 내에서도 크게 다르다. 이것은 강한 신념을 가진 집단 간의 중재에 법원이 관여할 수 있는 민감한 영역이다.

가장 강력한 규제 노력의 대상이 된 인터넷 포르노그래피의 한 영역은 세계 대부분의 관할권에서 불법인 아동 포르노그래피이다.

광고 사기

광고 사기는 수익성이 높고 기소될 가능성이 낮기 때문에 사이버 범죄자들 사이에서 특히 인기가 있다.[^58] 소르본 경영대학원 교수인 장루 리셰는 사이버 범죄자들이 저지르는 다양한 광고 사기를 신원 사기, 귀속 사기, 광고 사기 서비스의 세 가지 범주로 분류했다.[^1]

신원 사기는 실제 사용자를 사칭하고 청중 수를 부풀리는 것을 목표로 한다. 신원 사기에 사용되는 기법에는 봇 트래픽(호스팅 회사, 데이터 센터 또는 감염된 기기에서 발생), 쿠키 스터핑, 위치 및 브라우저 유형 등 사용자 특성의 위조, 가짜 소셜 트래픽(소셜 네트워크에서 사용자를 오도하여 광고 웹사이트를 방문하게 함), 봇을 합법적으로 보이게 하는 가짜 소셜 미디어 계정 등이 포함된다.

귀속 사기는 클릭이나 대화 같은 실제 사용자의 활동을 사칭한다. 많은 광고 사기 기법이 이 범주에 속한다: 봇넷의 일부로 하이재킹되고 멀웨어에 감염된 기기의 사용, 클릭 팜(저임금 직원이 클릭하거나 대화에 참여하도록 보수를 받는 회사), 인센티브 브라우징, 비디오 배치 남용(디스플레이 배너 슬롯에 전달), 숨겨진 광고(실제 사용자에게 절대 보이지 않음), 도메인 스푸핑(가짜 웹사이트에서 제공되는 광고), 사용자가 광고를 강제로 클릭하게 되는 클릭재킹 등이 있다.

광고 사기 서비스에는 신원 사기나 귀속 사기를 수행하는 데 필요할 수 있는 모든 온라인 인프라 및 호스팅 서비스가 포함된다. 서비스에는 스팸 웹사이트(인위적 백링크를 제공하는 가짜 웹사이트 네트워크) 생성, 링크 구축 서비스, 호스팅 서비스, 또는 유명 브랜드를 사칭하는 가짜 및 사기 페이지가 포함될 수 있다.

온라인 괴롭힘

콘텐츠가 비특정적인 방식으로 불쾌할 수 있는 반면, 괴롭힘은 특정 개인에게 욕설과 비하 발언을 가하며, 종종 성별, 인종, 종교, 국적 또는 성적 지향에 초점을 맞춘다.

컴퓨터를 사용하여 범죄를 저지르면 형량이 가중될 수 있다. 예를 들어, 미합중국 대 닐 스콧 크레이머 사건에서, 피고인은 "미성년자를 설득, 유도, 유혹, 강요하거나 금지된 성적 행위에 가담하도록 이동을 촉진하기 위해" 휴대전화를 사용한 것에 대해 미국 양형 지침 매뉴얼 §2G1.3(b)(3)에 따라 가중 형량을 선고받았다. 크레이머는 컴퓨터 기기를 통한 설득이 자신의 혐의에 포함되었고 자신의 휴대전화는 기술적으로 컴퓨터가 아니므로 이 법률에 따라 유죄를 선고할 증거가 불충분하다는 이유로 형량에 항소했다. 크레이머가 이 주장을 하려 했지만, 미국 양형 지침 매뉴얼은 "컴퓨터"라는 용어가 "논리적, 산술적 또는 저장 기능을 수행하는 전자, 자기, 광학, 전기화학적 또는 기타 고속 데이터 처리 장치를 의미하며, 그러한 장치와 직접 관련되거나 연동하여 작동하는 모든 데이터 저장 시설이나 통신 시설을 포함한다"고 명시하고 있다.

미국에서는 최소 41개 주가 극단적인 온라인 괴롭힘을 범죄 행위로 간주하는 법률과 규정을 통과시켰다. 이러한 행위는 컴퓨터를 사용한 위협이나 괴롭힘이 최대 20년의 형량으로 이어질 수 있다고 명시한 미국 법전 18편 제2261A조에 의해 연방 차원에서도 기소될 수 있다.[^59]

미국 외에도 여러 국가에서 온라인 괴롭힘에 대응하기 위한 법률을 제정했다. 세계 인터넷 사용자의 20% 이상을 보유한 중국에서는 인육 검색 엔진 괴롭힘 사건에 대응하여 국무원 법제사무국이 사이버 괴롭힘에 대한 엄격한 법률을 통과시켰다.[^60][^61] 영국은 악의적 통신법을 통과시켰는데, 이 법은 정부가 "외설적이거나 극도로 공격적인" 것으로 간주하는 메시지나 편지를 전자적으로 전송하거나 "고통과 불안"을 유발하려는 의도의 언어를 사용하면 6개월의 징역형과 잠재적으로 큰 벌금형에 처해질 수 있다고 명시하고 있다.[^62][^63] 호주는 괴롭힘 문제를 직접적으로 다루지는 않지만, 1995년 형법에 따라 대부분의 온라인 괴롭힘 형태를 포함하고 있다. 통신을 사용하여 위협하거나, 괴롭히거나, 불쾌감을 유발하는 것은 이 법의 직접적인 위반이다.[^64]

언론의 자유는 대부분의 민주주의 사회에서 법으로 보호되지만, 모든 유형의 발언을 포함하지는 않는다. 구두 또는 서면 위협은 타인을 해치거나 위협하기 때문에 범죄화될 수 있다. 이는 온라인이나 네트워크 관련 위협에도 적용된다.

사이버 괴롭힘은 온라인 소셜 네트워킹의 인기 증가와 함께 급격히 증가했다. 2020년 1월 기준으로 미국 성인 인터넷 사용자의 44%가 "개인적으로 온라인 괴롭힘을 경험"했다.[^65] 아동에 대한 온라인 괴롭힘은 종종 부정적이고 심지어 생명을 위협하는 영향을 미친다. 2021년 조사에 따르면 아동의 41%가 사회 불안을 발달시키고, 37%가 우울증을 발달시키며, 26%가 자살 충동을 느꼈다.[^66]

아랍에미리트는 대규모 감시와 저명한 활동가 및 언론인에 대한 괴롭힘 캠페인을 위해 NSO 그룹의 모바일 스파이웨어 페가수스를 구입한 것으로 밝혀졌으며, 대상에는 아흐메드 만수르, 라티파 공주, 하야 공주 등이 포함되었다. 가다 오와이스는 표적이 된 많은 저명한 여성 언론인 및 활동가 중 한 명이었다. 그녀는 UAE 통치자 무함마드 빈 자이드 알나흐얀 및 다른 피고인들을 상대로 자신의 사진을 온라인에 공유한 혐의로 소송을 제기했다.[^67]

마약 밀매

다크넷 마켓은 규제 약물을 온라인으로 사고파는 데 사용된다. 일부 마약 밀매업자는 마약 운반책이나 잠재적 고객과 소통하기 위해 암호화된 메시징 도구를 사용한다. 2011년에 운영을 시작한 다크 웹 사이트 실크로드는 최초의 주요 마약 온라인 마켓플레이스였다. 2013년 10월 FBI와 유로폴에 의해 영구 폐쇄되었다. 실크로드 2.0이 폐쇄된 후 실크로드 3 리로디드가 등장했다. 그러나 이것은 실크로드 브랜드의 이전 성공에서 더 많은 노출을 얻기 위해 실크로드 이름을 사용한 디아볼루스 마켓이라는 이전 마켓플레이스에 불과했다.[^68]

다크넷 마켓은 익명 구매와 종종 다른 구매자의 리뷰 시스템 등 여러 이유로 최근 몇 년간 트래픽이 증가했다.[^69] 다크넷 마켓이 개인의 재정을 고갈시킬 수 있는 방법은 다양하다. 판매자와 구매자 모두 온라인에서 자신의 신원을 비밀로 유지하기 위해 큰 노력을 기울인다. 온라인 존재를 숨기기 위해 일반적으로 사용되는 도구에는 가상 사설 네트워크(VPN), 테일즈, 토르 브라우저가 포함된다. 다크넷 마켓은 고객에게 편안함을 느끼게 하여 유인한다. 토르 브라우저에 쉽게 접근할 수 있지만, 불법 마켓에 실제로 접근하는 것은 구글에서 검색하듯이 검색 엔진에 입력하는 것만큼 간단하지 않다. 다크넷 마켓은 일반적인 .com, .net, .org 도메인 확장자와 달리 .onion으로 끝나는 자주 변경되는 특별한 링크를 가지고 있다. 프라이버시를 강화하기 위해 이러한 마켓에서 가장 널리 사용되는 통화는 거래를 익명으로 만드는 비트코인과 모네로이다.[^70][^71]

마켓플레이스 사용자가 때때로 직면하는 문제는 출구 사기이다.[^72] 개별 판매자의 경우, 높은 평점을 가진 판매자가 마치 시장에서 판매하는 것처럼 행동하며 사용자가 결코 받지 못할 제품에 대해 대금을 지불하게 한다.[^73] 그런 다음 판매자는 여러 구매자에게서 돈을 받은 후 대금을 지불한 물건을 보내지 않고 계정을 폐쇄한다. 다크넷 마켓의 모든 판매자는 모두 불법 활동에 관여하고 있으므로, 더 이상 판매자가 되기를 원하지 않을 때 출구 사기를 하지 않을 이유가 없다. 2019년에는 월스트리트 마켓으로 알려진 전체 마켓이 출구 사기를 한 것으로 추정되어 비트코인 3천만 달러를 탈취했다.[^74]

FBI는 이러한 마켓을 단속해 왔다. 2017년 7월, FBI는 일반적으로 알파베이라 불리는 최대 마켓 중 하나를 압수했으며, 이 마켓은 원래 관리자 중 한 명인 드스네이크의 통제 하에 2021년 8월에 재개장했다.[^75][^7] 수사관들은 구매자로 위장하여 다크넷 판매자에게 제품을 주문하고, 판매자가 수사관이 추적할 수 있는 단서를 남기기를 기대한다. 한 사건에서 수사관이 총기 판매자로 위장했고, 6개월 동안 사람들이 그들에게서 구매하며 자택 주소를 제공했다. FBI는 이 6개월간의 수사 동안 12건 이상의 체포를 할 수 있었다.[^8] 또 다른 단속은 펜타닐과 아편류를 판매하는 판매자를 대상으로 했다. 매년 수천 명이 약물 과다복용으로 사망하는 가운데, 수사관들은 인터넷 마약 판매를 우선순위로 삼았다.[^76] 많은 판매자가 자금 세탁이나 우편의 불법 사용과 같은 온라인 약물 판매에 수반되는 추가 형사 혐의를 인식하지 못한다.[^77] 2019년에는 한 판매자가 젯셋라이프라는 이름으로 코카인과 메스암페타민을 판매한 혐의로 10년 징역형을 선고받았다.[^78] 그러나 수사관들이 사람들을 추적하는 데 많은 시간을 보냄에도 불구하고, 2018년에는 가장 큰 마켓 일부에서 불법 상품을 사고판 용의자 65명만이 식별되었다.[^79] 한편, 이러한 마켓에서는 매일 수천 건의 거래가 이루어지고 있다.

주요 사건

- 가장 널리 알려진 은행 컴퓨터 범죄 중 하나는 1970년에 시작되어 3년에 걸쳐 발생했다. 뉴욕 유니언 다임 저축은행 파크 애비뉴 지점의 수석 출납원이 수백 개의 계좌에서 150만 달러 이상을 횡령했다.[^9]

- 2014년, 소니 픽처스 엔터테인먼트 해킹 사건은 민감한 회사 데이터를 유출했을 뿐만 아니라 금전 갈취 요구로까지 이어져, 현재까지 가장 많이 보도된 기업 사이버 공격 중 하나로 기록되었다.

- MOD(Masters of Deception)라는 해킹 그룹이 퍼시픽 벨, 나이넥스 및 기타 전화 회사는 물론 여러 대형 신용 평가 기관과 두 개의 주요 대학교에서 비밀번호와 기술 데이터를 탈취한 혐의를 받았다. 피해 규모는 막대했으며, 사우스웨스턴 벨이라는 한 회사는 37만 달러의 손실을 입었다.[^9]

- 1983년, 19세의 UCLA 학생이 자신의 PC를 이용하여 미국 국방부 국제통신 시스템에 침입했다.[^9]

- 1995년부터 1998년 사이에 뉴스코프의 위성 유료 시청 암호화 서비스인 SKY-TV가 범유럽 해킹 그룹과 뉴스코프 간의 지속적인 기술 군비 경쟁 과정에서 여러 차례 해킹당했다. 해커들의 원래 동기는 독일에서 스타트렉 재방송을 시청하기 위한 것이었는데, 이는 뉴스코프가 허용할 저작권 권한을 보유하지 않은 콘텐츠였다.[^80]

- 1999년 3월 26일, 멜리사 웜이 피해자의 컴퓨터에 있는 문서를 감염시킨 후, 해당 문서와 바이러스 사본을 자동으로 다른 사람들에게 이메일로 전송했다.

- 2000년 2월, 마피아보이(MafiaBoy)라는 별칭을 사용하는 한 개인이 야후!, 델, E*TRADE, 이베이, CNN 등 유명 웹사이트를 대상으로 일련의 서비스 거부 공격을 시작했다. 스탠퍼드 대학교의 약 50대의 컴퓨터와 캘리포니아 대학교 산타바바라 캠퍼스의 컴퓨터들이 분산 서비스 거부 공격에서 핑을 보내는 좀비 컴퓨터에 포함되어 있었다. 2000년 8월 3일, 캐나다 연방 검찰은 마피아보이를 컴퓨터 불법 접근 54건으로 기소했다.

- 스턱스넷 웜은 SCADA 마이크로프로세서, 특히 지멘스 원심분리기 제어 장치에 사용되는 유형을 손상시켰다.

- 러시안 비즈니스 네트워크(RBN)는 2006년 인터넷 사이트로 등록되었다. 초기에는 활동의 대부분이 합법적이었다. 그러나 설립자들은 곧 불법 활동을 호스팅하고 범죄자들에게 서비스를 제공하는 것이 더 수익성이 높다는 것을 알게 된 것으로 보인다. RBN은 베리사인에 의해 "최악 중의 최악"으로 묘사되었다.[^10] RBN은 연간 최대 1억 5천만 달러의 수익을 올리는 모든 종류의 범죄 및 불법 활동에 웹 호스팅 서비스와 인터넷 접속을 제공한다. 재판매를 위한 개인 신원 도용을 전문으로 하며, MPack의 개발자이자 현재는 폐쇄된 스톰 봇넷의 운영자로 알려져 있다.

- 2010년 3월 2일, 스페인 수사관들이 전 세계 1,300만 대 이상의 컴퓨터를 감염시킨 혐의를 받는 세 명의 남성을 체포했다. 수사관들에 따르면, 감염된 컴퓨터로 구성된 봇넷에는 포춘 1000대 기업의 절반 이상과 40개 이상의 주요 은행 내부의 PC가 포함되어 있었다.[^81]

- 2010년 8월, 미국 국토안보부는 국제 아동 성범죄 조직인 드림보드를 폐쇄했다. 이 웹사이트에는 약 600명의 회원이 있었으며, 최대 123테라바이트(약 16,000장의 DVD에 해당)의 아동 음란물을 유포한 것으로 추정된다. 이 사건은 현재까지 미국에서 국제 아동 음란물 조직에 대한 단일 최대 규모의 기소이며, 전 세계적으로 52명이 체포되었다.[^82]

- 2012년 1월, Zappos.com에서 보안 침해가 발생하여 최대 2,400만 명의 고객의 신용카드 번호, 개인 정보, 청구 및 배송 주소가 유출되었다.[^83]

- 2012년 6월, 링크드인과 이하모니가 공격을 받아 6,500만 개의 비밀번호 해시가 유출되었다. 3만 개의 비밀번호가 해독되었으며, 150만 개의 이하모니 비밀번호가 온라인에 게시되었다.[^84]

- 2012년 12월, 웰스 파고 웹사이트가 서비스 거부 공격을 받아 잠재적으로 7,000만 명의 고객과 850만 명의 활성 이용자가 피해를 입었다. 뱅크 오브 아메리카, JP모건, US뱅크, PNC 파이낸셜 서비스 등 다른 은행들도 침해당한 것으로 추정되었다.[^85]

- 2013년 4월 23일, AP통신의 트위터 계정이 해킹당했다. 해커는 백악관에 대한 허위 공격이 있었으며 당시 오바마 대통령이 부상을 입었다고 주장하는 가짜 트윗을 게시했다.[^86] 이 가짜 트윗으로 인해 다우존스 산업평균지수가 일시적으로 130포인트 급락했고, S&P 500 지수에서 1,360억 달러가 사라졌으며,[^87] AP통신의 트위터 계정이 일시적으로 정지되었다. 다우존스 지수는 이후 장중 상승분을 회복했다. *2017년 5월, 74개국에서 "워너크라이"라는 랜섬웨어 사이버 범죄가 기록되었다.[^88]

- 안드로이드와 iOS를 구동하는 휴대전화의 카메라 센서, 마이크 센서, 전화번호부 연락처, 모든 인터넷 연결 앱 및 메타데이터에 대한 불법 접근이 전 세계 최소 46개 국가에서 작동 중인 것으로 밝혀진 이스라엘 스파이웨어에 의해 제공된 것으로 보도되었다. 언론인, 왕족, 정부 관리들이 표적에 포함되어 있었다.[^89][^90][^91] 이스라엘 무기 회사들이 국제 전화 통신[^92]과 스마트폰[^93]에 개입했다는 이전의 의혹들은 2018년 페가수스 스파이웨어 폭로에 의해 무색해졌다. *2019년 12월, 미국 정보 당국과 뉴욕 타임스는 아랍에미리트에서 널리 사용되는 메시징 애플리케이션인 토톡(ToTok)이 아랍에미리트의 스파이 도구라고 밝혔다. 조사 결과 에미리트 정부가 자국 휴대전화에 이 앱을 설치한 사람들의 모든 대화, 이동, 관계, 약속, 소리, 이미지를 추적하려 했던 것으로 드러났다.[^94] *2025년 2월 5일, 라 라손은 스페인 알리칸테의 자택에서 스페인 정부 컴퓨터 시스템, NATO, 유엔, 미국 육군 및 기타 국제 컴퓨터 시스템을 해킹하고 정보를 판매한 혐의를 받는 '나토허브(Natohub)'로 알려진 청년의 체포를 보도했다.[^95]

컴퓨터 범죄 대응

사이버 범죄자들이 국경을 넘는 공격과 범죄에 인터넷을 이용하기 때문에, 사이버 범죄자를 기소하는 과정은 어려운 실정이다. 사이버 범죄자가 악용할 수 있는 기회의 지점으로서의 취약점 수도 수년간 증가해 왔다. 2008년부터 2014년까지만 해도 모든 온라인 기기의 취약점이 17.75% 증가했다.[^96] 인터넷의 광범위한 도달 범위는 많은 사이버 범죄 수법이 다수의 사람들에게 영향을 미칠 수 있기 때문에 피해를 더욱 증폭시킨다. 가상 공간의 가용성[^97]으로 인해 사이버 범죄는 일상적인 사건이 되었다.[^14] 2018년에 인터넷 범죄 신고 센터는 351,937건의 사이버 범죄 신고를 접수했으며, 이로 인해 27억 달러의 손실이 발생했다.[^98]

수사

형사 수사에서 컴퓨터는 증거의 출처가 될 수 있다(디지털 포렌식 참조). 컴퓨터가 범죄 목적에 직접 사용되지 않더라도, 로그 파일 형태로 형사 수사관에게 가치 있는 기록을 포함할 수 있다. 많은 국가에서 인터넷 서비스 제공자는 법에 의해 일정 기간 동안 로그 파일을 보관해야 한다.

사이버 범죄가 발생하는 방식은 다양하며, 수사는 보통 IP 주소 추적에서 시작되지만, 이것이 반드시 수사관이 사건을 해결할 수 있게 해주는 것은 아니다. 다양한 유형의 첨단 기술 범죄에는 저기술 범죄의 요소도 포함될 수 있으며, 그 반대도 마찬가지이므로, 사이버 범죄 수사관은 현대 법 집행에 필수적인 존재가 되었다. 사이버 범죄 수사 방법은 폐쇄적인 경찰 부서 내에서든 국제 협력의 틀 내에서든 역동적이고 지속적으로 개선되고 있다.[^99]

![Senator [Tommy Tuberville touring the National Computer Forensic Institute in Hoover, Alabama, in 2021]] 미국에서는 FBI[^11]와 국토안보부(DHS)[^12]가 사이버 범죄에 대응하는 정부 기관이다. FBI는 현장 사무소와 본부에 사이버 범죄 분야의 훈련된 요원과 분석관을 배치하고 있다.[^11] DHS에서는 비밀경호국이 금융 사이버 범죄를 표적으로 하는 사이버 정보과를 운영하고 있다. 이들은 국제 사이버 범죄에 대응하고 은행 등의 기관을 침입 및 정보 유출로부터 보호하는 활동을 수행한다. 앨라배마주에 본부를 둔 비밀경호국과 앨라배마주 검찰 서비스국은 국립 컴퓨터 포렌식 연구소에서 법 집행 전문가 양성을 위해 협력하고 있다.[^12]^100 NCFI는 "주 및 지방 법 집행 커뮤니티 구성원에게 사이버 사건 대응, 수사, 포렌식 검사에 대한 교육"을 제공한다.^13

미국 내 및 전 세계적으로 사이버 범죄를 수사하려면 종종 파트너십이 필요하다. 미국 내에서 사이버 범죄는 법 집행 기관, 국토안보부 및 기타 연방 기관에 의해 수사될 수 있다. 그러나 세계가 기술에 점점 더 의존하게 됨에 따라, 위협 행위자들이 보호 체계의 약점과 기존 취약점을 계속 악용하여 데이터 절도나 유출 등의 최종 목표를 달성하려 하기 때문에 사이버 공격과 사이버 범죄는 더욱 확산될 것이다. 사이버 범죄에 대응하기 위해 미국 비밀경호국은 미국을 넘어 전 세계에서 미국 내 사이버 관련 범죄를 수행하는 위협 행위자를 찾는 데 도움을 주는 전자 범죄 태스크포스를 유지하고 있다. 비밀경호국은 또한 법 집행 기관과 법원 관계자가 사이버 교육 및 사이버 범죄 대응 정보를 받을 수 있도록 하는 국립 컴퓨터 포렌식 연구소를 담당하고 있다. 미국 이민세관집행국은 연방, 주, 지방 및 국제 기관에 사이버 범죄 관련 서비스를 제공하는 사이버 범죄 센터(C3)를 담당하고 있다. 마지막으로 미국은 또한 지방 및 주 기관이 사이버 사건을 연방 정부에 어떻게, 언제, 무엇을 보고해야 하는지 이해할 수 있도록 법 집행 사이버 사건 보고와 관련된 자원을 보유하고 있다.[^101]

사이버 범죄자들은 일반적으로 암호화 및 기타 기술을 사용하여 신원과 위치를 숨기기 때문에 범죄가 저질러진 후 가해자를 추적하기 어려울 수 있으므로, 예방 조치가 매우 중요하다.[^14][^102]

예방

국토안보부는 또한 지속적 진단 및 완화(CDM) 프로그램을 시행했다.[^103] CDM 프로그램은 네트워크 위험을 추적하고 시스템 담당자에게 알려 조치를 취할 수 있도록 함으로써 정부 네트워크를 감시하고 보호한다. 피해가 발생하기 전에 침입을 포착하기 위해 DHS는 강화된 사이버 보안 서비스(ECS)를 개설했다.[^15] 사이버 보안 및 인프라 보안국은 ECS를 통해 침입 탐지 및 방지 서비스를 제공하는 민간 파트너를 승인한다.[^16]

사이버 보안 전문가들은 예방 중심 전략에 대해 회의적인 입장을 보여 왔다.[^104] 사이버 보안 제품의 사용 방식에 대해서도 의문이 제기되었다. 슈만 고셰마줌더(Shuman Ghosemajumder)는 개별 기업이 보안을 위해 여러 제품을 조합하여 사용하는 것은 확장 가능한 접근 방식이 아니라고 주장하며, 주로 플랫폼 수준에서 사이버 보안 기술을 사용할 것을 옹호했다.[^105] 법 집행 기관은 종종 전통적인 치안 활동 방법을 디지털 범죄에 적용하는 데 어려움을 겪으며, 디지털 범죄는 수사 관행보다 더 빠르게 진화한다.[^106]

개인 차원에서는 사이버 범죄를 방어하기 위해 사용할 수 있는 몇 가지 전략이 있다:[^107]

- 보안 패치의 혜택을 받기 위해 소프트웨어와 운영 체제를 최신 상태로 유지하기

- 악성 위협을 탐지하고 제거할 수 있는 안티바이러스 소프트웨어 사용하기

- 추측하기 어려운 다양한 문자 조합의 강력한 비밀번호 사용하기

- 스팸 이메일의 첨부 파일을 열거나 다운로드하지 않기

- 사기 이메일의 링크를 클릭하지 않기

- 목적지가 안전하다고 확인할 수 없는 경우 인터넷을 통해 개인 정보를 제공하지 않기

- 자신의 정보에 대한 의심스러운 요청에 대해 해당 회사에 연락하기

법률

약한 법률로 인해, 개발도상국에서 활동하는 사이버 범죄자들은 종종 탐지와 기소를 피할 수 있다. 필리핀과 같은 국가에서는 사이버 범죄에 대한 법률이 약하거나 때로는 아예 존재하지 않는다. 따라서 사이버 범죄자들은 국제 국경을 넘어 공격하고도 발각되지 않을 수 있다. 신원이 확인되더라도 이러한 범죄자들은 보통 기소를 허용하는 법률이 있는 미국과 같은 국가로의 범죄인 인도를 피할 수 있다. 이러한 이유로 FBI와 같은 기관은 범죄자를 체포하기 위해 기만과 술책을 사용해 왔다. 예를 들어, 두 명의 러시아 해커가 한동안 FBI를 피해 다녔다. FBI는 워싱턴주 시애틀에 위장 컴퓨터 회사를 설립했다. 그리고 이 회사에서 일하겠다고 제안하여 두 명의 러시아인을 미국으로 유인했다. 면접이 끝나자 용의자들은 체포되었다. 이와 같은 교묘한 수법은 약한 법률과 제한된 국제 협력으로 인해 달리 불가능한 상황에서 사이버 범죄자를 체포하는 데 때때로 필요한 부분이다.[^108]

미국 최초의 사이버 관련 법률은 1974년 개인정보보호법으로, 이는 연방 기관에만 개인 식별 정보(PII)의 프라이버시와 보호를 보장하도록 요구했다. 그러나 1974년 이후 미국에서는 다른 법률과 규정이 초안 작성 및 시행되었지만, 현재의 사이버 관련 범죄에 대응하는 데 여전히 격차가 존재한다. NIST에 따르면 가장 최근의 사이버 관련 법률은 2018년에 제정된 NIST 소기업 사이버 보안법으로, 사이버 보안 위험이 정확하게 식별되고 해결될 수 있도록 소기업에 지침을 제공한다.[^109]

버락 오바마 대통령 재임 기간 중 2014년 12월에 세 가지 사이버 보안 관련 법안이 서명되었다. 첫 번째는 2014년 연방정보보안현대화법, 두 번째는 2014년 국가사이버보안보호법, 세 번째는 2014년 사이버보안강화법이다. 2014년 연방정보보안현대화법은 이전 버전의 업데이트에 불과했지만, 연방 기관이 사이버 보안과 관련하여 준수해야 할 관행에 초점을 맞추었다. 한편 2014년 국가사이버보안보호법은 산업 전반의 사이버 보안을 개선하기 위해 연방 부문과 민간 부문 간의 정보 공유를 늘리는 것을 목표로 했다. 마지막으로 2014년 사이버보안강화법은 사이버 보안 연구와 교육에 관련된다.[^110]

2015년 4월, 당시 버락 오바마 대통령은 미국이 유죄 판결을 받은 사이버 범죄자의 자산을 동결하고 미국 내 경제 활동을 차단할 수 있도록 하는 행정 명령을 발표했다.[^111]

유럽연합은 유럽평의회의 부다페스트 사이버범죄협약에서 상세히 다뤄진 사이버범죄지침 2013/40/EU를 채택했다.[^112]

사이버 범죄에 대한 조치를 도입한 것은 미국과 유럽연합만이 아니다. 2017년 5월 31일, 중국은 새로운 사이버 보안법이 시행된다고 발표했다.[^113]

호주에서 사이버 범죄에 대응하는 법률에는 1995년 형법, 1997년 통신법, 2015년 온라인 안전 강화법이 있다.

처벌

뉴욕주에서 컴퓨터 관련 범죄에 대한 처벌은 컴퓨터 무단 사용과 같은 A급 경범죄에 대한 벌금과 단기 징역형부터, 1급 컴퓨터 조작과 같은 C급 중범죄에 대한 3년에서 15년의 징역형까지 다양하다.[^17]

그러나 일부 전직 사이버 범죄자들은 컴퓨터 범죄에 대한 내부 지식 때문에 민간 기업에 정보 보안 전문가로 고용되었으며, 이 현상은 이론적으로 잘못된 인센티브를 만들 수 있다. 이에 대한 가능한 대응책은 법원이 유죄 판결을 받은 해커가 출소 후에도 인터넷이나 컴퓨터 사용을 금지하는 것이지만—컴퓨터와 인터넷이 일상생활의 중심이 되어감에 따라 이러한 유형의 처벌은 점점 더 가혹해진다. 전면적인 컴퓨터 또는 인터넷 금지에 의존하지 않고 사이버 범죄자의 행동을 관리하는 세분화된 접근법이 개발되었다.[^114] 이러한 접근법에는 보호관찰관이나 가석방 담당관의 감시 또는 수색 대상이 되는 특정 기기로 개인의 사용을 제한하는 것이 포함된다.[^115] 2023년 GAO 보고서는 미국이 증가하는 사이버 범죄 위협에 효과적으로 대응하기 위한 조율과 충분한 자원이 부족하다고 지적했다.[^116]

인식

사이버 범죄는 우리 사회에서 점점 더 큰 위협이 되고 있다. 액센추어의 사이버 보안 현황 보고서에 따르면, 보안 공격은 2020년에서 2021년까지 31% 증가했다. 기업당 공격 횟수는 206건에서 270건으로 증가했다. 이러한 위협이 증가함에 따라, 정보를 보호하기 위한 조치와 범죄자가 정보를 훔치기 위해 사용하는 전술에 대한 인식을 높이는 것의 중요성은 매우 크다. 그러나 사이버 범죄가 증대하는 문제임에도 불구하고, 많은 사람들이 이 문제의 심각성을 인식하지 못하고 있다. 이는 기술적 문제에 대한 경험과 지식의 부족에 기인할 수 있다. 연간 150만 건의 사이버 공격이 발생하며, 이는 하루 4,000건 이상, 매시간 170건, 또는 거의 매분 3건의 공격이 발생한다는 것을 의미하며, 연구에 따르면 피해자의 16%만이 공격을 수행하는 사람들에게 중단을 요청한 것으로 나타났다.[^117] 컴패리테크의 2023년 연구에 따르면 사이버 범죄 피해자는 연간 7,100만 명으로 정점에 달했으며, 이는 39초마다 사이버 공격이 발생한다는 것을 의미한다.[^118] 어떤 이유로든 인터넷을 사용하는 누구나 피해자가 될 수 있으므로, 온라인에서 자신을 보호하는 방법을 인식하는 것이 중요하다.

인텔리전스

사이버 범죄가 확산됨에 따라, 사이버 범죄 활동으로 이익을 얻으려는 개인과 단체를 지원하는 전문적인 생태계가 발전했다. 이 생태계는 상당히 전문화되어 있으며, 악성 소프트웨어 개발자, 봇넷 운영자, 전문 사이버 범죄 조직, 도난된 콘텐츠 판매를 전문으로 하는 조직 등을 포함한다. 주요 사이버 보안 기업 중 일부는 이러한 개인과 조직의 활동을 추적할 수 있는 기술과 자원을 보유하고 있다.[^18] 이러한 출처에서 방어 목적으로 사용할 수 있는 다양한 정보를 이용할 수 있는데, 예를 들어 감염된 파일의 해시[^19]와 악성 IP/URL[^19] 같은 기술적 지표뿐만 아니라 프로파일링된 조직의 목표와 기법에 대한 전략적 정보도 포함된다. 이 중 많은 정보는 무료로 이용할 수 있지만, 지속적이고 일관된 접근은 일반적으로 구독이 필요하다. 기업 부문의 일부에서는 사이버 보안의 향후 발전에 인공지능이 중요한 역할을 할 것으로 보고 있다.[^119][^120]

인터폴의 사이버 퓨전 센터는 주요 사이버 보안 업체들과 협력을 시작하여 최신 온라인 사기, 사이버 위협, 인터넷 사용자에 대한 위험에 관한 정보를 배포하고 있다. 2017년 이후 사회공학적 사기, 랜섬웨어, 피싱 및 기타 공격에 대한 보고서가 150개국 이상의 보안 기관에 배포되었다.[^121]

사이버 범죄의 확산

사이버 범죄의 증가하는 유행은 컴퓨터 범죄 탐지와 기소에 대한 관심을 높이는 결과를 가져왔다.

해킹 커뮤니티가 인터넷을 통해 지식을 공유함에 따라 해킹은 덜 복잡해졌다. 블로그와 소셜 네트워크는 정보 공유에 크게 기여하여, 초보자들이 숙련된 해커의 지식과 조언을 활용할 수 있게 되었다.

또한 해킹은 그 어느 때보다 저렴해졌다. 클라우드 컴퓨팅 시대 이전에는 스팸이나 사기를 하려면 전용 서버, 서버 관리·네트워크 구성·네트워크 유지 보수 기술, 인터넷 서비스 제공자 표준에 대한 지식 등 다양한 자원이 필요했다. 이에 비해, 마케팅 목적의 서비스형 소프트웨어(SaaS) 메일은 확장 가능하고 저렴한 대량 이메일 발송 서비스로 스팸용으로 쉽게 설정할 수 있다.[^122] 클라우드 컴퓨팅은 비밀번호 무차별 대입 공격, 봇넷 도달 범위 향상, 스팸 캠페인 촉진 등 사이버 범죄자들이 공격을 강화하는 데 도움이 될 수 있다.[^123]

사이버범죄 법 집행 기관 목록

초국가적

- ASEAN[^124]

- EUROPOL

- INTERPOL

국가별

- : 호주 첨단범죄센터

- : 국가특수범죄수사대

- 중국 국가인터넷정보판공실, 중국 국가안전부, 중국 공안부, 인민해방군 사이버공간군

- : 사이버범죄수사대 (그리스 경찰)

- : 사이버범죄수사반 (대뭄바이 경찰)

- 이슬람 혁명수비대 사이버사령부, 이란 공안경찰

- : 사이버경찰국 (일본 경찰청)

- : ** 사이버범죄대응단 (필리핀 국가경찰) ** 사이버범죄수사과 (국가수사국) ** 사이버범죄수사조정센터 (대통령실) ** 사이버범죄사무국 (법무부)

- : 사이버테러대응센터 (한국 경찰청)

- : 사이버범죄수사부 (치안총국)

- : 국가사이버범죄수사대

- : ** 연방수사국 사이버수사과 ** 국가안보국 ** 국가화이트칼라범죄센터

같이 보기

Cyber Crime. (n.d.). [폴더]. Federal Bureau of Investigation. 2024년 4월 24일 확인, 사이버범죄

Herrero, J., Torres, A., Vivas, P., & Urueña, A. (2022). 스마트폰 중독, 사회적 지지, 사이버범죄 피해: 이산 생존 및 성장 혼합 모형: Psychosocial Intervention. Psychosocial Intervention, 31(1), 59–66. 스마트폰 중독, 사회적 지지, 사이버범죄 피해: 이산 생존 및 성장 혼합 모형

더 읽을거리

- Balkin, J., Grimmelmann, J., Katz, E., Kozlovski, N., Wagman, S. & Zarsky, T. (2006) (편저) 사이버범죄: 네트워크 환경의 디지털 경찰, New York University Press, New York.

- Bowker, Art (2012) "지역사회 교정을 위한 사이버범죄 핸드북: 21세기의 위험 관리" Charles C. Thomas Publishers, Ltd. Springfield.

- Brenner, S. (2007) 스마트 기술 시대의 법률, Oxford: Oxford University Press

- Broadhurst, R., and Chang, Lennon Y.C. (2013) "아시아의 사이버범죄: 동향과 과제", in B. Hebenton, SY Shou, & J. Liu (편저), 아시아 범죄학 핸드북 (pp. 49–64). New York: Springer ()

- Chang, L.Y. C. (2012) 대중화권의 사이버범죄: 양안 해협의 규제 대응과 범죄 예방. Cheltenham: Edward Elgar. ()

- Chang, Lennon Y.C., & Grabosky, P. (2014) "사이버범죄와 안전한 사이버 세계 구축", in M. Gill (편저) 보안 핸드북 (pp. 321–339). NY: Palgrave. *Csonka P. (2000) 인터넷 범죄; 사이버범죄에 관한 유럽평의회 협약 초안: 인터넷 시대의 범죄 도전에 대한 대응? 컴퓨터 법률 및 보안 보고서 Vol.16 no.5.

- Easttom, C. (2010) 컴퓨터 범죄 수사와 법률

- Fafinski, S. (2009) 컴퓨터 오용: 대응, 규제 및 법률 Cullompton: Willan

- Glenny, M. 다크마켓: 사이버 도둑, 사이버 경찰, 그리고 당신, New York, NY : Alfred A. Knopf, 2011.

- Grabosky, P. (2006) 전자 범죄, New Jersey: Prentice Hall

- Halder, D., & Jaishankar, K. (2016). 인도의 여성 대상 사이버 범죄. New Delhi: SAGE Publishing. .

- Jaishankar, K. (편저) (2011). 사이버 범죄학: 인터넷 범죄와 범죄 행위 탐구. Boca Raton, FL, US: CRC Press, Taylor, and Francis Group.

- McQuade, S. (2006) 사이버범죄의 이해와 관리, Boston: Allyn & Bacon.

- McQuade, S. (편저) (2009) 사이버범죄 백과사전, Westport, CT: Greenwood Press.

- National Academies of Sciences, Engineering, and Medicine. 2025. 사이버범죄 분류와 측정. The National Academies Press.

- Parker D (1983) 컴퓨터 범죄와의 싸움, U.S.: Charles Scribner's Sons.

- Pattavina, A. (편저) 정보 기술과 형사 사법 체계, Thousand Oaks, CA: Sage.

-

- Richet, J.L. (2013) 젊은 해커에서 크래커로, 국제 기술 및 인간 상호작용 저널 (IJTHI), 9(3), 53–62.

-

- Robertson, J. (2010년 3월 2일). 당국, 1,300만 대 컴퓨터 감염 관련 3명 검거. 2010년 3월 26일 확인, Boston News: Boston.com

- Rolón, D. N. 사이버 공간에서의 통제, 감시 및 형사 대응, 라틴아메리카의 새로운 안보 사고, Clacso, 2014, pp. 167/182

- Walden, I. (2007) 컴퓨터 범죄와 디지털 수사, Oxford: Oxford University Press.

- Wall, D.S. (2007) 사이버범죄: 정보화 시대의 범죄 변환, Cambridge: Polity.

- Williams, M. (2006) 가상 범죄: 온라인 범죄, 일탈 및 규제, Routledge, London.

- Yar, M. (2006) 사이버범죄와 사회, London: Sage.

외부 링크

*국제 사이버 범죄학 저널 *일반적인 사이버 공격 유형 *랜섬웨어 공격 대응

정부 자료

*Cybercrime.gov 미국 법무부 제공 *국립사법연구소 전자범죄 프로그램 미국 법무부 제공 *FBI 사이버 수사관 홈페이지 *미국 비밀경호국 컴퓨터 사기 *호주 첨단기술범죄센터 *영국 국가사이버범죄부 국가범죄수사청 제공

참고 문헌

[^1]: Richet, Jean-Loup. 사이버 범죄 커뮤니티의 성장과 변화 방식: 광고 사기 커뮤니티에 대한 조사. (2022-01-01)

[^2]: 사기를 탐지하고 예방하려면, 즉각적인 결제나 개인 정보를 요구하는 법 집행 기관을 사칭한 원치 않는 전화에 주의해야 한다. 합법적인 법 집행 기관은 수사를 거의

[^3]: 2024년, 역대 최다 랜섬웨어 공격으로 기록 경신

[^4]: Coker, James. 2024년 랜섬웨어 공격 요구 금액이 520만 달러에 달하다. (2024-07-02)

[^5]: 사이버 성매매. (2020)

[^6]: 저렴한 기술과 광범위한 인터넷 접근성이 사이버 성매매 증가를 촉진하다. (2018년 6월 30일)

[^7]: Greenberg, Andy. 그는 다크웹 최대 단속에서 탈출했다. 이제 그가 돌아왔다. [[Condé Nast Publications]]. (2021년 9월 23일)

[^8]: 경찰이 다크웹에서 당신을 잡는 7가지 방법. (2016년 6월 26일)

[^9]: Weitzer, Ronald. 범죄학의 현대 논쟁. Pearson Education Press

[^10]: 어둠의 세계를 걷다. (2007년 9월 30일)

[^11]: 사이버 범죄

[^12]: 사이버 범죄 대응. (2012-06-19)

[^14]: Brenner, Susan W.. 사이버 범죄: 사이버 공간에서의 범죄 위협. Praeger. (2010)

[^15]: cite web url=https://www.cisa.gov/enhanced-cybersecurity-services-ecs title=강화된 사이버 보안 서비스 (ECS) publisher=[[Cybersecurity and Infrastructure Security Agency]] date=2024 access-d

[^16]: 탐지 및 예방 {{!

[^17]: 뉴욕주 성인 형사 사법 체계

[^18]: cite web title=Dridex: 위험한 금융 트로이 목마를 유포하는 대규모 스팸 url=https://docs.broadcom.com/doc/dridex-financial-trojan publisher=[[Gen Digital Symantec]] date=2016년 2월 16일 ac

[^21]: 버핏: 이것이 '인류의 최대 문제'이다

[^22]: 워런 버핏: '사이버 공격은 인류에 실질적 위험을 초래한다'. (2019년 4월 30일)

[^23]: 2020 글로벌 리스크 보고서. (2020년 1월 15일)

[^24]: Heading, Sophie. 2023 글로벌 리스크 보고서, 제18판. (2023년 1월)

[^25]: 법과 인터넷: 이론적 문제

[^26]: Gordon, Sarah. 사이버 범죄의 정의와 분류에 관하여. (2006년 7월 25일)

[^27]: Chandra, Akhilesh. 사이버 범죄의 분류 체계: 이론과 설계. (2020-09-01)

[^28]: Lehman, Jeffrey. 웨스트 미국법 백과사전, 제3권. Thomson/Gale. (2005)

[^29]: 컴퓨터 및 인터넷 사기

[^30]: Pratt, Travis C.. 일상적 온라인 활동과 인터넷 사기 표적화: 일상 활동 이론의 일반성 확장

[^31]: Parker D (1983) ''컴퓨터 범죄와의 전쟁,'' 미국: [[Charles Scribner's Sons]].

[^32]: 봇넷, 사이버 범죄, 사이버 테러리즘: 취약성과 의회를 위한 정책 쟁점

[^33]: Morgan, Steve. 사이버 범죄, 2025년까지 연간 10조 5천억 달러의 비용 발생 전망. (2020-11-13)

[^34]: Lepofsky, Ron. 서비스 거부 공격에 의한 사이버 갈취

[^35]: Mohanta, Abhijit. 최근 소니 픽처스 침해 사건: 치명적인 사이버 갈취. (2014년 12월 6일)

[^36]: 2024년 랜섬웨어 동향: 글로벌 사이버 보안 대비를 위한 통찰

[^37]: 2021년 랜섬웨어 공격 대폭 증가. (2022-02-22)

[^38]: Pearson, Jordan. 2024년 랜섬웨어는 그 어느 때보다 '잔혹하다'

[^39]: 증가하는 랜섬웨어 위협: 4가지 동향과 통찰. (2022년 3월 25일)

[^40]: 2023년 이후를 위한 100개 이상의 랜섬웨어 통계 - Norton

[^41]: Carback, Joshua T.. 사이버 성매매: 보다 효과적인 기소 대응을 향하여. (2018)

[^42]: IJM, 사이버 먼데이와 기빙 튜즈데이에 아동 사이버 성매매 근절 및 #자유재시작 캠페인 추진. (2016년 11월 28일)

[^43]: 사이버 성매매: 21세기의 재앙. (2013년 7월 18일)

[^44]: 상원의원, 아동 사이버 성매매 급증 가능성 경고. (2020년 4월 13일)

[^45]: 두테르테의 마약과의 전쟁과 아동 사이버 성매매. (2019년 10월 18일)

[^46]: 노르웨이 국적자와 파트너 체포; 사이버 성매매 소굴에서 4명 구출. (2020년 5월 1일)

[^47]: 상원, 아동 사이버 성매매 증가에 대한 조사 착수. (2019년 11월 11일)

[^48]: 글로벌 태스크포스, 필리핀의 사이버 성 아동 인신매매에 대응하다. (2019년 4월 15일)

[^49]: 웹캠 노예제: 기술이 필리핀 가정을 사이버 성 아동 인신매매범으로 만들다. (2018년 6월 17일)

[^50]: 인터넷이 아시아에서 성적 착취와 강제 노동을 촉진하는 방법. (2019년 5월 2일)

[^51]: 제1회기, 제42대 의회, 제150권, 제194호. (2018년 4월 18일)

[^52]: 사이버 성매매, 인터넷 붐에 힘입어 동남아시아 전역으로 확산. 그리고 법률은 뒤처지다. (2019년 9월 11일)

[^53]: 현대판 노예제의 세계적 추정치: 강제 노동과 강제 결혼

[^54]: 'N번방' 사건이란 무엇이며 왜 중요한가. (2020년 4월 24일)

[^55]: Murphy, Dennis. 전쟁은 전쟁인가? 현대 작전 환경에서의 사이버 공간 작전의 유용성... Center for Strategic Leadership. (2010년 2월)

[^56]: Cite web title = 사이버 범죄 정의 date = 2006년 6월 28일 url = http://www.crime-research.org/articles/joseph06/ access-date = website = www.crime-research.org first = Aghatise E. last = Joseph arc

[^57]: 안전한 브라우징

[^58]: Wilbur, Kenneth C.. 클릭 사기. (2008-10-24)

[^59]: 연방 사이버스토킹 법안 정보

[^60]: 메리 미커의 인터넷 트렌드 보고서에 따르면 중국의 인터넷 사용자 수는 다른 어떤 나라보다 많다. (2019년 6월 27일)

[^61]: 중국 당국, 온라인 괴롭힘에 대응하다 – Cybersmile

[^62]: 법적 관점 – Cybersmile

[^63]: 1988년 악의적 통신법

[^64]: 1995년 형법

[^65]: 온라인 괴롭힘을 경험한 미국 인터넷 사용자 2020

[^66]: 2021년 사이버 괴롭힘 최신 통계 총정리와 그 의미

[^67]: '나는 침묵하지 않겠다': 해킹 및 유출 공격의 표적이 된 여성들이 스파이웨어에 대해 발언하다. (2021년 8월)

[^68]: 실크로드 3.0의 기회주의적 모방범과의 대화. (2014년 11월 7일)

[^69]: Arora, Beenu. 기고문: 다크웹 시장이 호황을 누리는 5가지 핵심 이유

[^70]: 가이드: 비트코인이란 무엇이며 비트코인은 어떻게 작동하는가? - CBBC Newsround

[^71]: Reynolds, Sam. 모네로의 바이낸스 상장 폐지 이후 다크넷 시장은 BTC로 회귀: Chainalysis. (2025년 3월 31일)

[^72]: Christian, Jon. '먹튀 사기'는 다크넷의 완벽한 범죄. (2015-02-04)

[^73]: '먹튀 사기'는 다크넷의 완벽한 범죄. (2015년 2월 4일)

[^74]: Winder, Davey. 비트코인 먹튀 사기가 다크웹 월스트리트 마켓 붕괴를 초래했는가?

[^75]: Brandom, Russell. 다크웹 마약 시장의 황금기는 끝났다. (2019-02-17)

[^76]: 미국의 약물 과다 복용 유행: 데이터에서 행동으로. (2020-03-24)

[^77]: 마약 및 기타 금지 물질 우편 발송의 법적 결과. (2019년 9월 26일)

[^78]: 다크넷 마약 판매상, 징역 10년 선고

[^79]: 연방 당국, 불법 물품 다크넷 판매상 단속

[^80]: Mann, David. >>넷범죄. (2011년 11월 6일)

[^81]: 스페인 경찰, 대규모 '좀비 컴퓨터' 네트워크 적발. (2010년 3월 3일)

[^82]: 국토안보부: 나폴리타노 장관과 홀더 법무장관, 아동 성적 착취를 위해 조직된 국제 범죄 네트워크에 대한 미국 최대 기소 발표. Dhs.gov. (2011년 8월 3일)

[^83]: Li, David K.. 자포스 사이버 공격. (2012년 1월 17일)

[^84]: Rodriguez, Salvador. 링크드인에 이어 이하모니도 해킹; 비밀번호 150만 개 도난. (2012년 6월 6일)

[^85]: Rothacker, Rick. 웰스파고에 대한 사이버 공격 "상당했으나", 잘 대응함: CFO. (2012년 10월 12일)

[^86]: AP 통신 트위터 해킹, 백악관 폭발 허위 보도. Samantha Murphy. (2013년 4월 23일)

[^87]: 1,360억 달러를 증발시킨 가짜 트윗, 시장에 인간이 필요함을 보여주다. (2013년 4월 23일)

[^88]: 전례 없는 사이버 공격, 전 세계를 혼란에 빠뜨리다. (2017년 5월 13일)

[^89]: 미국을 포함한 45개국에서 이스라엘 스파이웨어 발견

[^90]: 연구원들, 전 세계에서 이스라엘 스파이웨어의 흔적 발견 - SFGate

[^91]: 당신의 스마트폰에 이스라엘 스파이웨어가 실행되고 있을 수 있다!. (2018년 9월)

[^92]: 고용 가능한 폰 해커들: FBI가 이용하는 은밀하고 수익성 높은 사업의 내부. (2016년 4월 29일)

[^93]: Beaumont, Peter. 아이폰 스파이웨어 제작 혐의를 받는 이스라엘 기업. (2016년 8월 26일)

[^94]: 채팅 앱 ToTok은 UAE의 스파이 도구 – 보도. (2019년 12월 27일)

[^95]: Christian Dos Santos. (2025년 2월 5일). "민간경비대, DGT, SEPE, NATO를 사이버 공격한 혐의로 체포된 18세 해커 'Natohub'은 누구인가." [https://www.larazon.es/espana/quien-natohu

[^96]: Jardine, Eric. 글로벌 사이버 공간은 생각보다 안전하다: 사이버 범죄의 실제 동향. (2015)

[^97]: Barnard-Wills, David. 가상 공간 보안: 사이버 전쟁, 사이버 테러, 그리고 위험. (2012-03-21)

[^98]: 사실 + 통계: 신원 도용 및 사이버 범죄

[^99]: 보관된 사본

[^100]: NCFI - 소개

[^101]: 사이버 범죄 대응 {{!

[^102]: 사이버 보안에서 암호화 이해의 중요성. (2016-08-18)

[^103]: 지속적 진단 및 완화 프로그램 | CISA

[^104]: 보고서: 보안 리더의 74%가 예방 우선 전략은 실패할 것이라고 말하다. (2022-04-26)

[^105]: Ghosemajumder, Shuman. 데이터의 100%를 항상 100% 보호할 수는 없다. (2017-12-04)

[^106]: Curtis, Joanna. '실제' 치안 활동 및 법 집행에서의 사이버 범죄 이해. (2023-12-01)

[^107]: Nikishin, A.. 산업 제어 시스템을 위한 사이버 보안. Institution of Engineering and Technology. (2015)

[^108]: Kshetri, Nir. 개발도상국에서의 사이버 범죄 확산과 영향

[^109]: NIST 사이버 보안 프로그램 역사와 연표 {{!

[^110]: Kesan, Jay P.. 사이버 보안 및 개인정보 보호법 핵심 요약. West Academic Publishing. (2019)

[^111]: Northam, Jackie. 미국, 사이버 범죄자에 대한 최초의 제재 프로그램 신설. (2015년 4월)

[^112]: Moise, Adrian Cristian. 유럽 차원의 법률 근접화 맥락에서 정보 시스템에 대한 공격에 관한 지침 2013/40/EU 분석

[^113]: 중국의 새로운 사이버 보안법, 오늘 발효. (2017년 6월)

[^114]: 범죄자 컴퓨터 사용으로 인한 위험 관리 - 관점. (2011년 12월)

[^115]: Bowker, Art. 지역 사회 교정을 위한 사이버 범죄 핸드북: 21세기의 위험 관리. Thomas

[^116]: Cain, Marisol Cruz. 미국은 사이버 범죄에 대응할 수 있는 만큼 준비되어 있지 않다. (2025-01-22)

[^117]: Feinberg, T. 학교 안팎을 불문하고, 사이버 괴롭힘은 혼란을 야기하고 영향을 미친다.

[^118]: 사이버 공격 통계 총정리 (2024). (2022-02-07)

[^119]: Janofsky, Adam. AI가 사이버 공격을 막는 데 어떻게 도움이 될 수 있는가. (2018년 9월 19일)

[^120]: Noyes, Katherine. 이 회사는 사이버 공격이 시작되기 전에 AI로 차단한다

[^121]: 사이버 범죄 위협 대응

[^122]: Richet, Jean-Loup. 일탈 행동의 채택과 사이버 범죄 '노하우' 확산. (2011)

[^123]: Richet, Jean-Loup. 블랙햇 해커가 되는 방법? 사이버 범죄 진입 장벽에 대한 탐색적 연구.. (2012)

[^124]: 사이버 범죄 예방 및 대응을 위한 아세안 선언. (2017년 11월 14일)

관련 인사이트

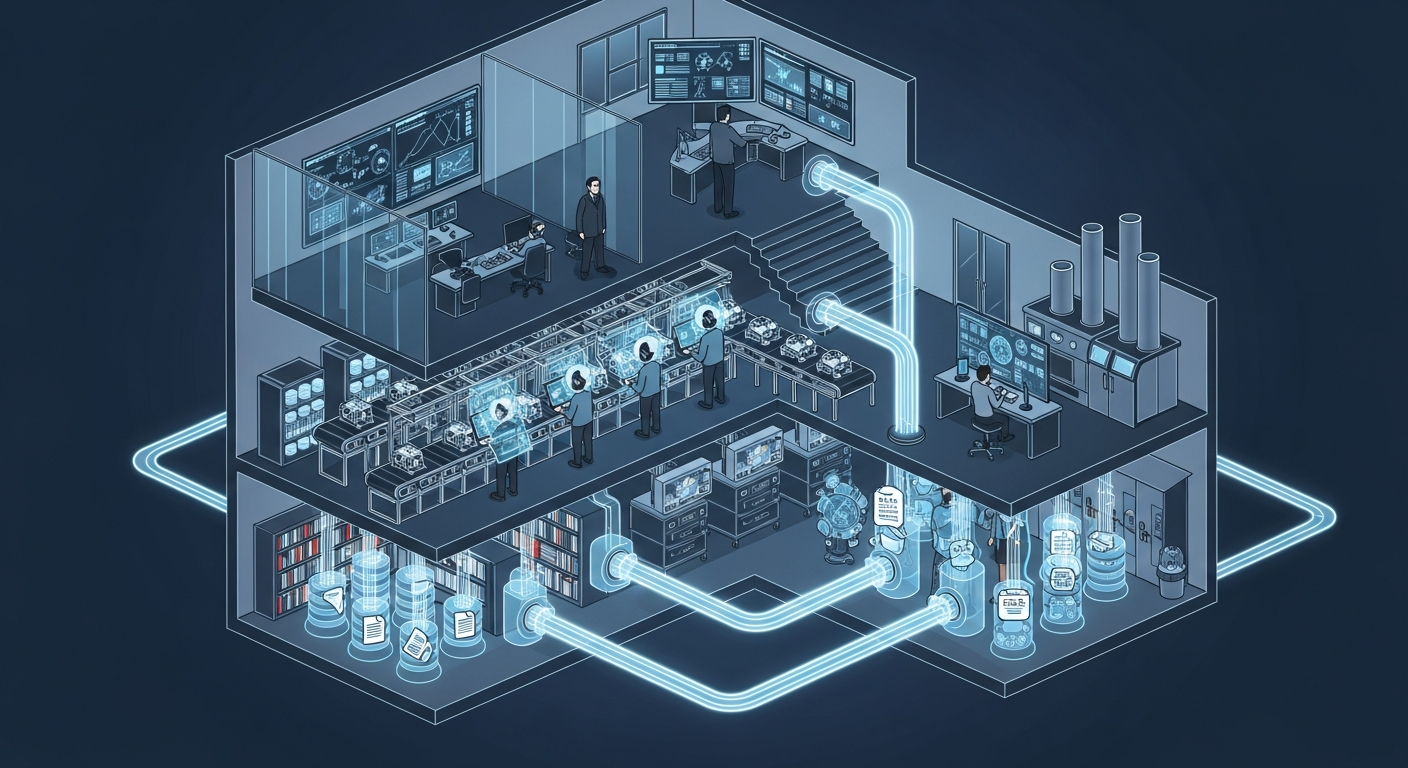

공장의 뇌는 어떻게 생겼는가 — 제조운영 AI 아키텍처 해부

지식관리, 업무자동화, 의사결정지원 — 따로 보면 다 있던 것들입니다. 제조 AI의 진짜 차이는 이 셋이 순환하면서 '우리 공장만의 지능'을 만든다는 데 있습니다.

그 30분을 18년 동안 매일 반복했습니다 — 품질팀장이 본 AI Agent

18년차 품질팀장이 매일 아침 30분씩 반복하던 데이터 분석을 AI Agent가 3분 만에 해냈습니다. 챗봇과는 완전히 다른 물건 — 직접 시스템에 접근해서 데이터를 꺼내고 분석하는 AI의 현장 도입기.

ERP 20년, 나는 왜 AI를 얹기로 했나

ERP 20년차 제조IT본부장의 고백: 3,200만 행의 데이터가 잠들어 있었다. ERP를 바꾸지 않고 AI를 얹자, 일주일 걸리던 불량 분석이 수 초로 줄었다.